資安產品解決方案

Silverfort 身分安全平台

安心部署 AI Agents,無需妥協

AI agent security - AI 代理安全

AI 代理運作快速,並能大規模自動化。Silverfort 從第一天就確保其安全,讓你擴展 AI 自動化的同時,不會增加攻擊面。

探索並掌握所有AI代理

將所有 AI 代理連結至其負責的人類擁有者

在執行前, 於執行階段即時控管AI Agent的行為

防止AI代理越權行為

AI 代理推動創新,但代價是什麼?

企業部署 AI 代理來加速工作流程並開創新能力。然而,當這些AI代理整合進關鍵系統時,缺乏身分控管會使其成為具備關鍵業務存取權的攻擊途徑。

AI代理在傳統可視範圍之外運作

AI 代理橫跨雲端與 SaaS,繞過標準的身分監控,在您的安全架構中造成盲點。

缺乏明確的擁有者與責任歸屬

AI 代理具備自主運作能力,但當它們存取敏感資料或觸發行為時,卻缺乏可追溯至人類負責者的責任鏈。

過度授權的存取權限帶來風險

AI 代理為了便利性被賦予廣泛權限,但過高的存取權限會成為橫向移動、權限提升與資料外洩的跳板。

創新與控管之間產生摩擦

對 AI 代理鎖得太緊會拖慢開發速度;放任不管則會擴大風險。傳統 IAM 並非為自主型 AI 所設計。

完整可視性,即時控管,零摩擦

在單一平台中整合 AI 代理探索、風險評估與最小權限控管。在不減慢開發人員速度、也無需重寫工作流程的情況下,確保AI代理存取安全

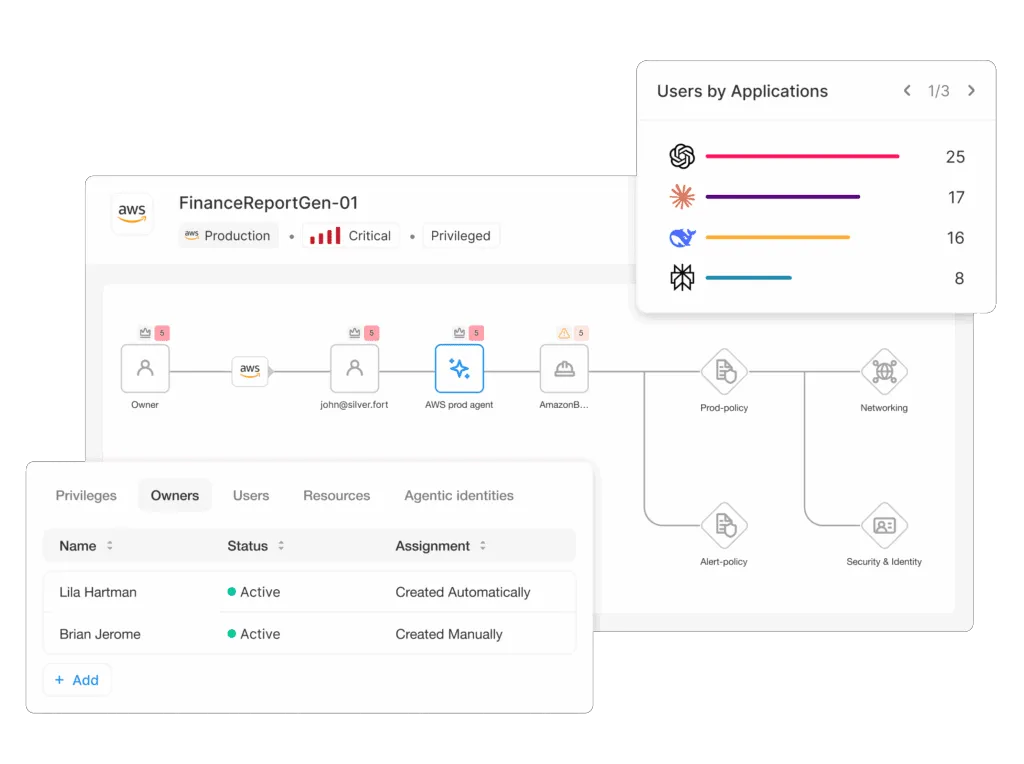

完整的代理探索與歸屬管理

持續探索並識別所有 AI Agents——無論是經核准或未經授權的——橫跨身分識別系統(IdPs)、雲端平台與 SaaS 應用程式。透過關聯圖(Storyline graphs)呈現擁有者、角色與存取路徑,實現完整可視性,沒有任何盲點。

在行動當下阻止威脅

Silverfort 的 MCP 閘道與原生整合可即時監控每一次 AI Agent 呼叫,在執行前評估授權範圍,以阻擋權限提升、橫向移動或未經授權的存取行為。

數天即可部署,不干擾開發流程

以 API 為核心的探索不需安裝軟體或修改程式碼。MCP 控管僅需透過簡單的閘道重新導向即可整合。開發人員維持開發速度,資安團隊則在執行階段掌控AI代理行為。

真正的影響力,真正的安全性

我們每天解決的關鍵 AI 代理挑戰

影子 AI 控管

在未知的 AI Agents 演變成資安事件之前,即先行發現並進行納管。

委派式 AI 治理

對每一個 AI 代理落實最小權限,防止橫向移動與權限提升。

稽核責任歸屬

將 AI 代理行為對應到負責的人員,支援合規與調查需求。

透過 MCP 與原生整合進行身分與存取控管

在 AI 代理執行敏感工具操作前,要求核准(人為介入)。

NHI 強化防護

對使用靜態 API 金鑰的自主型 AI 代理套用最小權限原則。

從影子 AI 到全面掌控

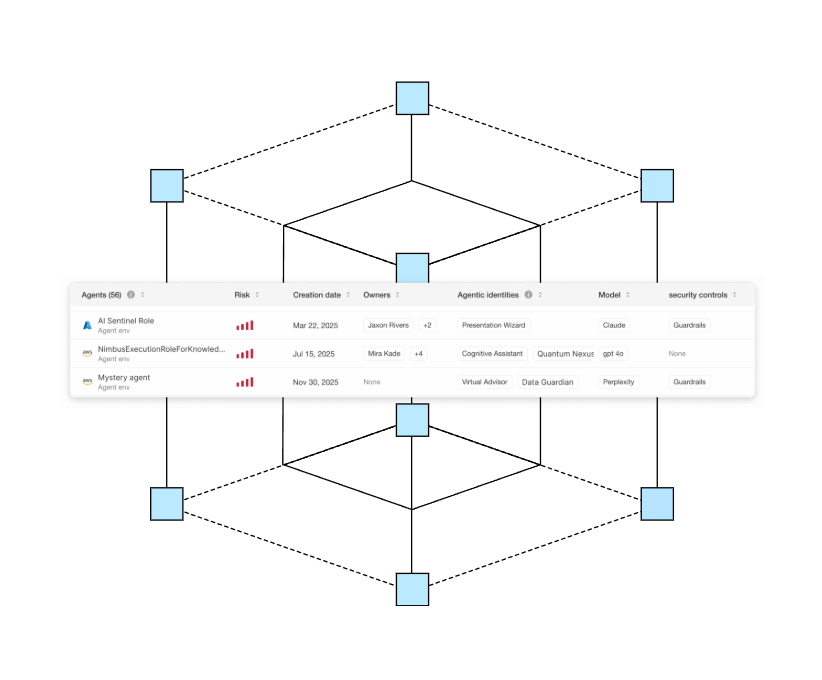

自動探索環境中的每一個 AI 代理

Silverfort 透過唯讀 API 連接至您的身分識別系統(Entra ID、Okta)、雲端平台(AWS、Azure、GCP)與 SaaS 應用程式,自動探索所有 AI Agents,包括影子與未經授權的部署。平台會接收身分與活動訊號、進行資料正規化,並建立即時的 AI Agent 清冊,自第一天起即提供完整可視性。沒有盲點,無需人工追蹤。

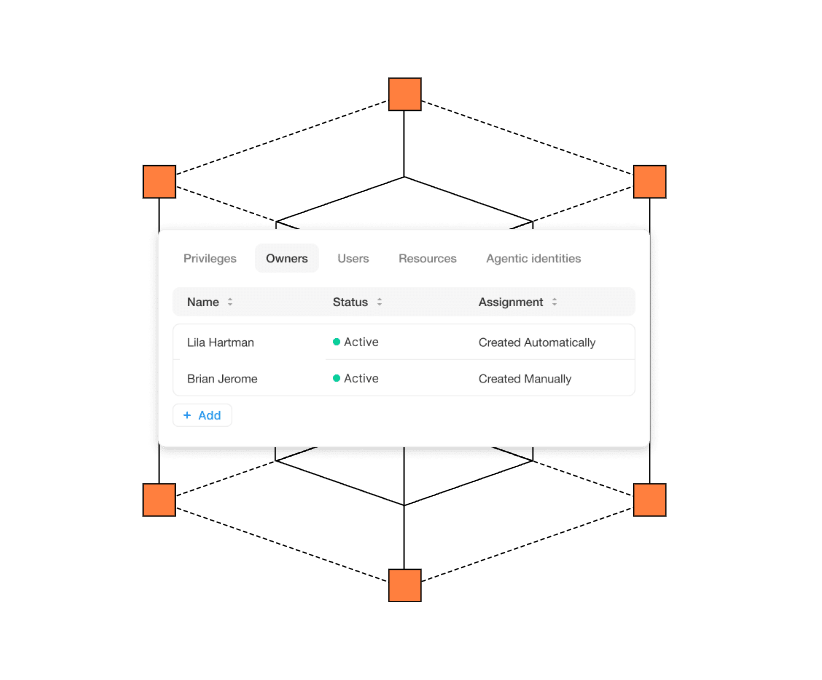

將每個 AI Agent 綁定至對應的人員身分

Silverfort 透過視覺化的關聯圖(Storyline graphs),將每個 AI Agent 對應至其佈建身分與負責人員,清楚呈現角色、可存取資源與權限鏈結。

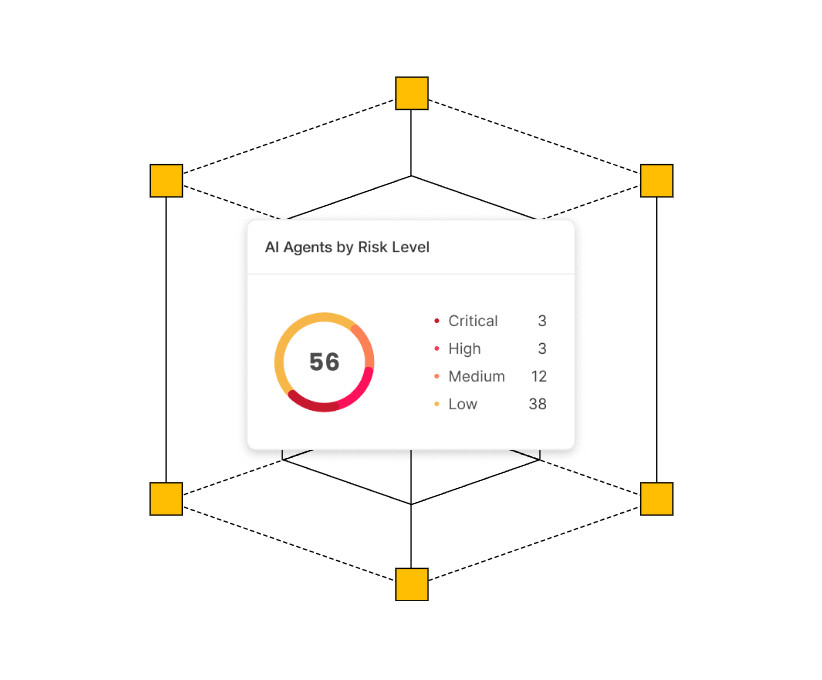

優先處理並化解高風險 AI 代理

Silverfort 依據權限等級、資料敏感度與行為異常,計算動態風險分數。高風險的 AI Agents——例如權限過高、失去管理歸屬,或存取敏感資料者——會被優先標示,以便立即進行修正處理。

在執行階段針對每一次 AI Agent 呼叫強制套用存取政策

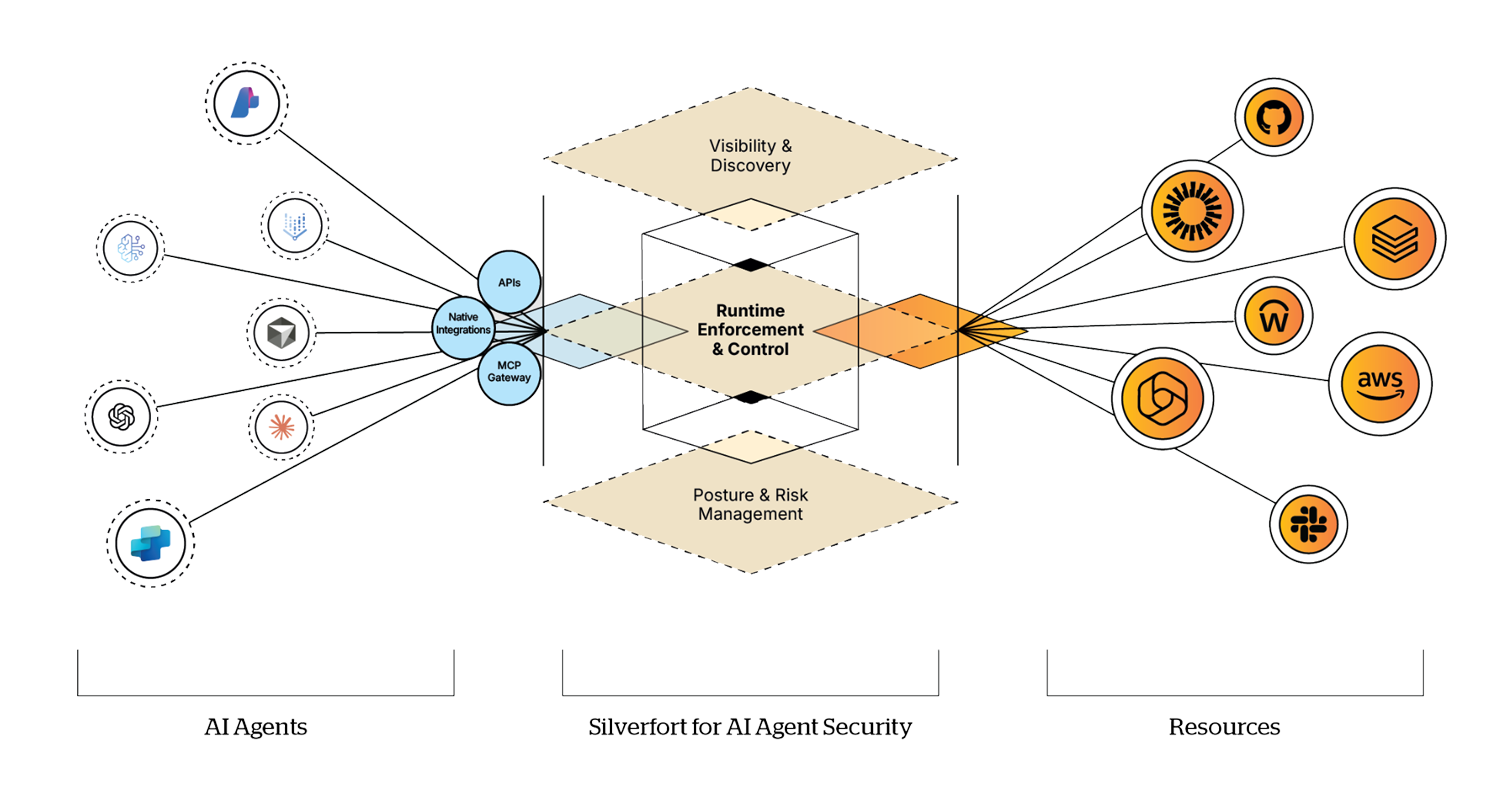

透過多個控管平面,在執行前即取得控制並阻止行為。

MCP 閘道:MCP 用戶端會被重新導向至您的 Silverfort 閘道租戶 URL。該閘道會透過您的 IdP 強制執行單一登入(SSO),將每個 AI Agent 的工作階段關聯至對應的人員身分。每一次工具呼叫都會先經過閘道。Silverfort 會依據授權平面(Authorization Planes)與權限範圍進行評估,未獲允許的呼叫會在閘道處被阻擋;獲准的呼叫則會轉送至後端系統,並記錄於清冊中。

原生整合:Silverfort 與主流的代理式平台(例如 Microsoft Copilot Studio)進行原生整合,確保您隨時受到保護。內嵌式控管會檢查每個 AI Agent 的行為,並在執行階段回傳明確的動作決策——核准或阻擋——以防止高風險行為。

MCP 閘道:MCP 用戶端會被重新導向至您的 Silverfort 閘道租戶 URL。該閘道會透過您的 IdP 強制執行單一登入(SSO),將每個 AI Agent 的工作階段關聯至對應的人員身分。每一次工具呼叫都會先經過閘道。Silverfort 會依據授權平面(Authorization Planes)與權限範圍進行評估,未獲允許的呼叫會在閘道處被阻擋;獲准的呼叫則會轉送至後端系統,並記錄於清冊中。

原生整合:Silverfort 與主流的代理式平台(例如 Microsoft Copilot Studio)進行原生整合,確保您隨時受到保護。內嵌式控管會檢查每個 AI Agent 的行為,並在執行階段回傳明確的動作決策——核准或阻擋——以防止高風險行為。

Silverfort 如何在大規模環境中保護 AI 代理

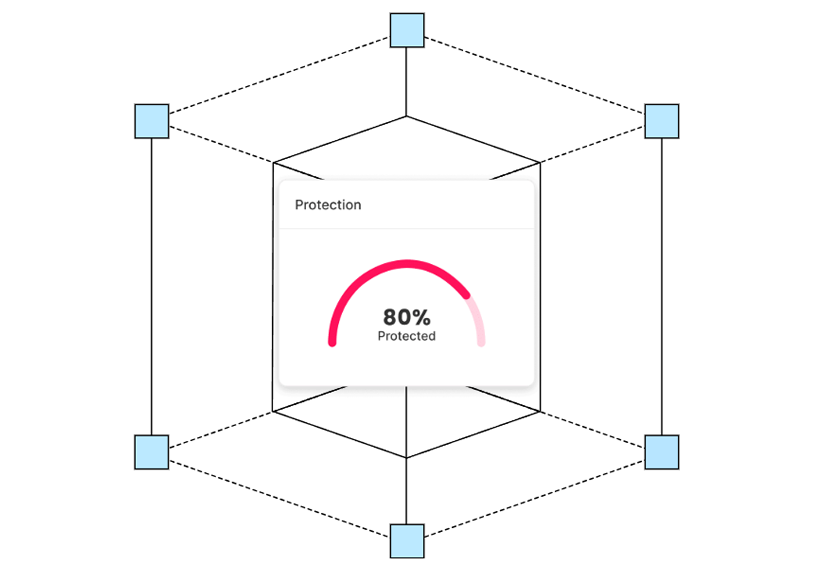

Silverfort 提供涵蓋整個 AI Agent 環境的完整可視性、風險降低與資安防護,涵蓋以 MCP 為基礎的通訊,以及與主流代理式平台(例如 Microsoft Copilot Studio)的原生整合。透過檢查工具呼叫並強制執行內嵌式政策,我們確保 AI Agents 只能依據定義好的授權平面(Authorization Planes)與權限範圍(Scopes)明確獲准後才能執行行動。我們的平台提供即時控管、監控與修正能力,橫跨所有類型的 AI Agents,消除長期存在的權限,並在執行階段確保全面防護。

Silverfort 有何不同

| 通用資安工具 | AI 安全利基型廠商 | Silverfort | |

|---|---|---|---|

| 檢查模式 | 僅告警,事後事件分析 | 行為監控,有限的預防能力 | 內嵌式強制控管:在行動執行前即進行控管,並橫跨各環境提供完整探索 |

| 責任歸屬 | 未將人員與 AI Agent 建立連結 | 部分對應,責任歸屬不明確 | 完整的人員責任歸屬對應:透過關聯圖(Storyline graphs),可清楚看到誰佈建了每個 AI Agent,以及誰啟動了每一次行動 |

| 存取控管 | 靜態政策,人工審查 | 即時告警,有限的強制控管 | 執行階段政策強制控管:透過授權平面(Authorization Planes)與權限範圍(Scopes),橫跨所有 AI Agent 類型進行控管 |

| 預防能力 | 偵測與告警,無即時阻擋 | 行為異常偵測,事後回應 | 即時阻擋或限制行動:在行動執行前即加以阻擋,無需事後補救 |

| 營運安全性 | 手動設定,摩擦成本高 | 需要額外儀表化或程式碼變更 | 無需 Agent、無需程式碼變更、無需 Proxy(代理伺服器):透過 API 驅動的探索、閘道重新導向與原生整合,可在數天內完成全面防護,而非數月 |

架構

產品特點

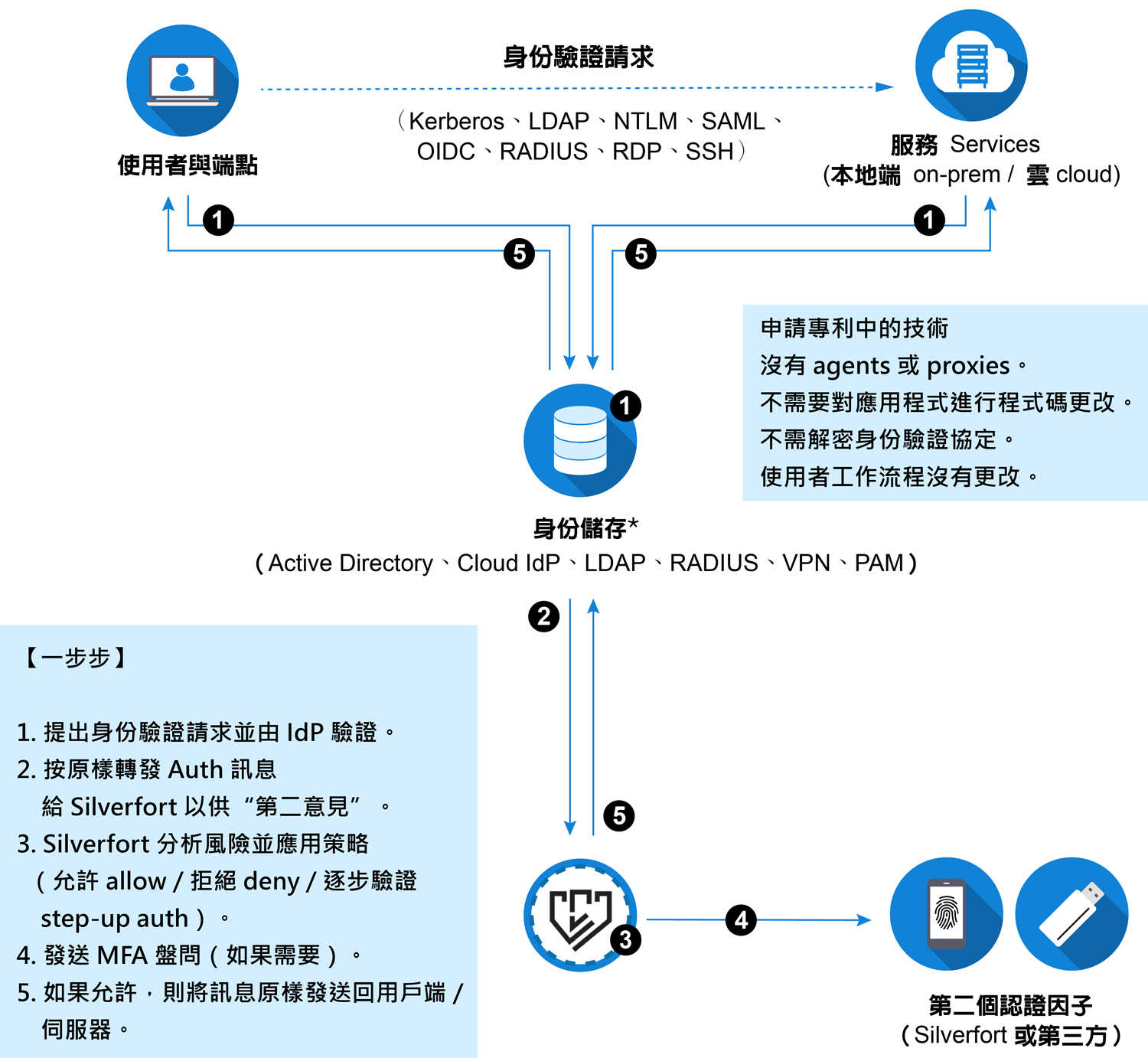

Silverfort 能夠保護企業最敏感系統的存取與身份驗證

Silverfort 應用創新架構與強大的人工智慧驅動的風險引擎 AI-driven Risk Engine 來監控、分析與保護整個企業的所有身份驗證與存取,包括 IT 與 OT 網路。支持多因子身份驗證 Multi-Factor Authentication (MFA)、基於風險的身份驗證 Risk-Based Authentication (RBA)、零信任策略 Zero Trust policies 與所有敏感系統的全面可視性 Holistic Visibility,包括迄今為止被認為 “無法保護 unprotectable” 的系統,而無需任何代理程式 agents、代理 proxies 或程式碼 code 更改。這包括自行開發與陳舊系統、遠端管理工具(例如遠端 PowerShell)、檔案系統(通常是勒索軟體的目標)、IT 基礎設施、SCADA 監控與資料採集 與其他操作伺服器、工程工作站、HMI人機介面、IIoT 工業物聯網設備、機器對機器等存取。

| 透過 Agentless MFA 保護 “無法保護” 的資產 | |

|---|---|

|

• 自行開發與陳舊應用程式 • IT 基礎設施 (Hypervisors、DC 等) • SCADA 伺服器、HMI 與 IIoT • 檔案分享與資料庫 (包括勒索軟體保護) • 工作站、VDI、Win / Unix 伺服器 (包括目前無法保護的遠端管理工具,如遠端 PowerShell) |

| 無代理零信任 Proxyless Zero Trust 架構 | |

|

• 監控與控制整個網路與雲中的所有使用者與機器存取,而不僅僅是在閘道 gateway 內 • 透過避免任何 proxies、agents 或認證,即使在大型複雜環境中也能實現零信任 • 利用無與倫比的基於人工智慧的風險與信任引擎來製定智慧存取策略 intelligent access policies |

| 機器對機器 Machine-to-Machine 存取 | |

|

• 根據行為自動發現服務帳號 service accounts • 偵測與預期用途的偏差 • 提供自動人工智慧驅動 AI-driven 的政策建議 • 即時防止未經授權的使用,或需要管理員批准 |

| 安全的 “即插即用” 雲遷移 | |

|

• 為自行開發 / 陳舊系統啟用安全身份驗證與存取,並允許在沒有安全障礙的情況下進行遷移 • 無需為每個應用程式 / 伺服器單獨實施現代身份驗證 |

| 保護特權存取 Secure Privileged Access | |

|

• 自動發現與監控特權帳號 (包括隱形管理員 Stealthy Admins) • PAM 解決方案的 MFA (包括 PSM RDP / SSH Proxy) • 無縫使用者體驗 - 無需portal / proxy,無需為每個連線重新輸入一次性密碼 OTP (這可能會使 MFA 無法使用) • 用於管理員存取的 MFA,包括標準 MFA 產品無法保護的遠端管理工具,例如遠端 PowerShell、WinRM 等 |

| 基於風險 AI 驅動的身份驗證 | |

|

• 對本地 On-premise 與雲端 Cloud 的所有使用者、設備與服務進行持續風險與信任評估 • 利用人工智慧進行行為分析、社群集群、人/機指紋識別等 • 防止橫向移動 lateral movement (例如 Mimikatz)、暴力破解 Brute-Force、勒索軟體 Ransomware、偵察 Reconnaissance • 透過即時身份驗證自動反應偵測到的威脅(包括第3方警報) • 大幅減少 SOC 的警報誤報 |

| 法規遵循 Compliance 與紅隊評估 Red Team Assessments | |

|

• 符合 PCI DSS、NY-DFS、SWIFT CSP、NIST 等法規遵循要求 • 改進紅隊評估與安全稽核 • 解決這些稽核的結果並有效防止此類危及網路攻擊 |

| 統一可視性與稽核 | |

|

• 對整個組織所有存取活動的綜合稽核 • 識別身份驗證漏洞 authentication vulnerabilities、高風險帳號 high-risk accounts 與未使用的特權 unutilized privileges • 可採取進一步行動的洞察、報告與日誌 |

展示影片

【主要應用一】 無代理程式的多因子認證 Agentless Multi Factor Authentication

【主要應用二】 勒索軟體保護 Ransomware Protection

【主要應用三】 保護服務帳號 Securing Service Accounts

【主要應用四】 橫向移動保護 Lateral Movement Protection

Silverfort 是無需安裝代理程式 (Agentless)、無需部署代理伺服器 (Proxyless) 來快速建置的『身份安全平台 Identity Security Platform 』。可將 MFA 擴展到任何資產、防止從 OT / IT / IoT 網路對網域控制器攻擊、發現監控 AD / Azure AD 與保護服務帳號、阻斷勒索軟體擴散、防止橫向移動、可視性與風險分析。

Top