新聞中心

Aug 15, 2024

資安研討會

親愛的客戶,您好:

您知道金融業導入零信任架構參考指引嗎?

您已經或計畫導入微軟 M365 E3/E5?

您已經準備於 113 年研擬導入規劃金融零信任架構了嗎?

以最快速、完整與經濟方式建構金管會金融零信任架構;歡迎參加 2024年08月15日週四下午2點 『如何透過 Silverfort 搭配微軟 M365 E3/E5 建構 金管會金融零信任架構』 網路視訊研討會。

依據金管會在 2024.7.15 推出的金融零信任架構參考指引考量零信任架構於實務上不可能一步到位,可與既有資安管理機制並存,建議以關鍵保護標的為核心,盤點資源存取路徑(身分、設備、網路、應用程式、資料),由外而內縮小攻擊表面並增進防禦深度、由內而外擴大防護表面;並參採美國 CISA 零信任成熟度模型區分傳統、起始、進階、最佳化等四階段。

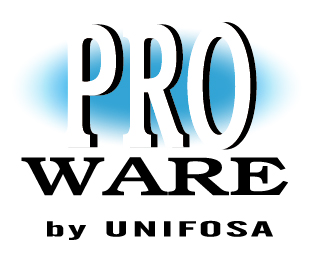

因為範圍涵蓋身分、設備、網路、應用程式、資料,必須達到零信任成熟度模型區的傳統、起始、進階、最佳化等四階段要求,市場一般軟體很難同時達到這些要求,只有國際大型公司如微軟 M365 E3/E5 與Microsoft Entra 的條件式存取才能滿足這些要求。

在 Microsoft 實施零信任成熟度模型

零信任成熟度問卷 v1.1 -調查您目前的零信任架構成熟度與建議解決方案【點擊連結了解更多】

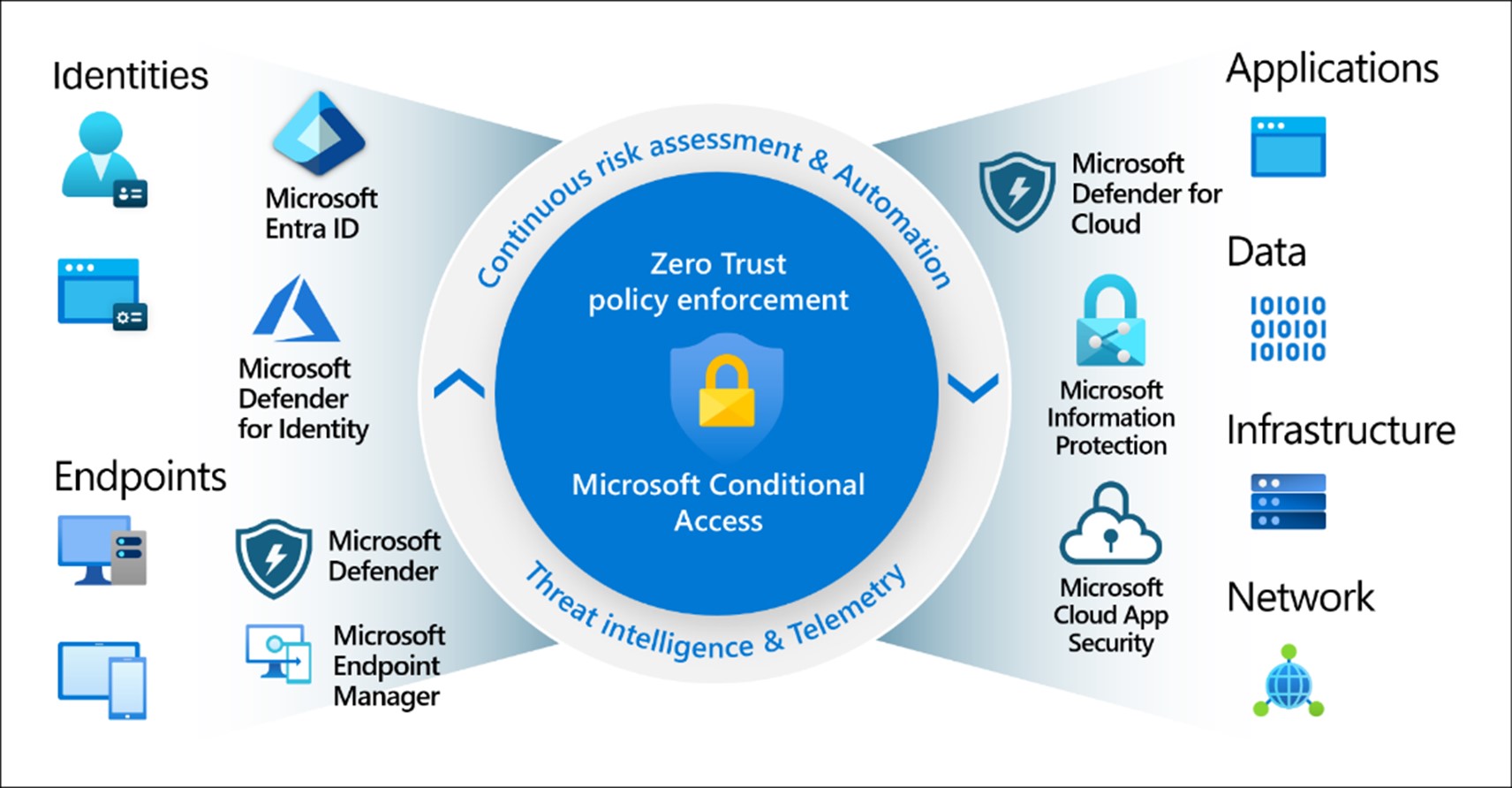

條件式存取是 Microsoft 零信任安全性原則引擎的基礎【點擊連結了解更多】

微軟的條件式存取涵蓋身分、設備、網路、應用程式與資料

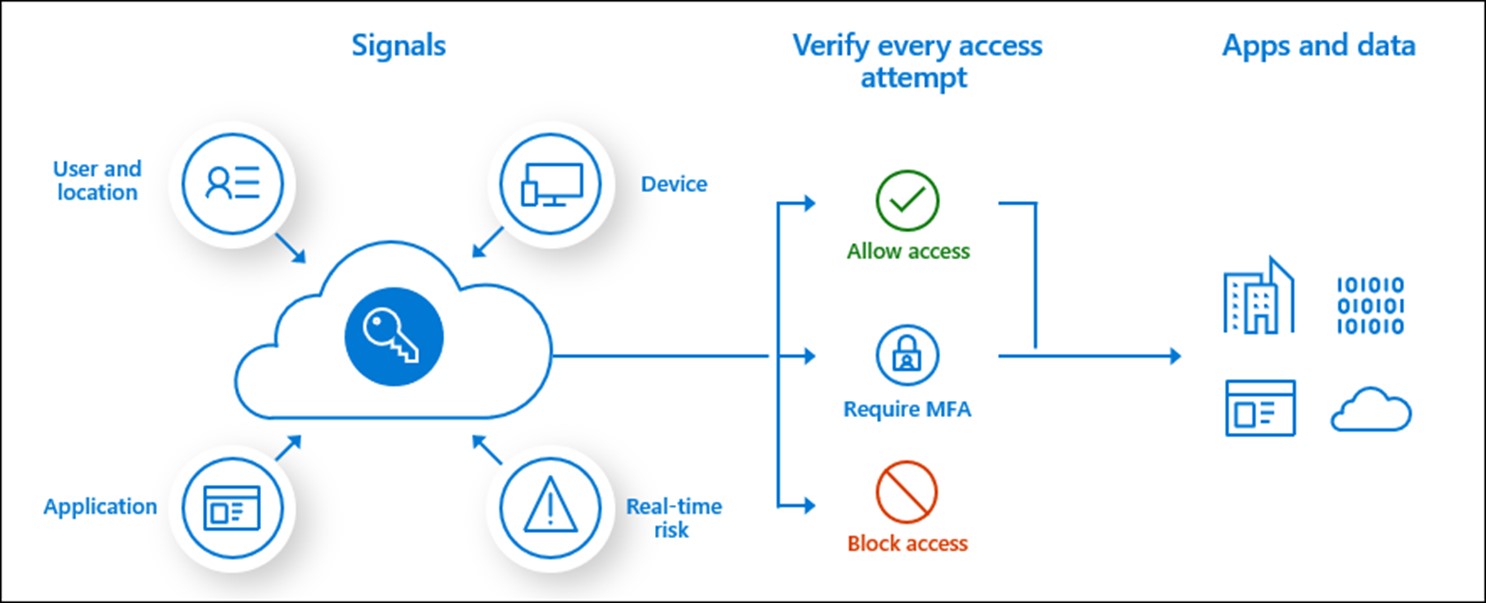

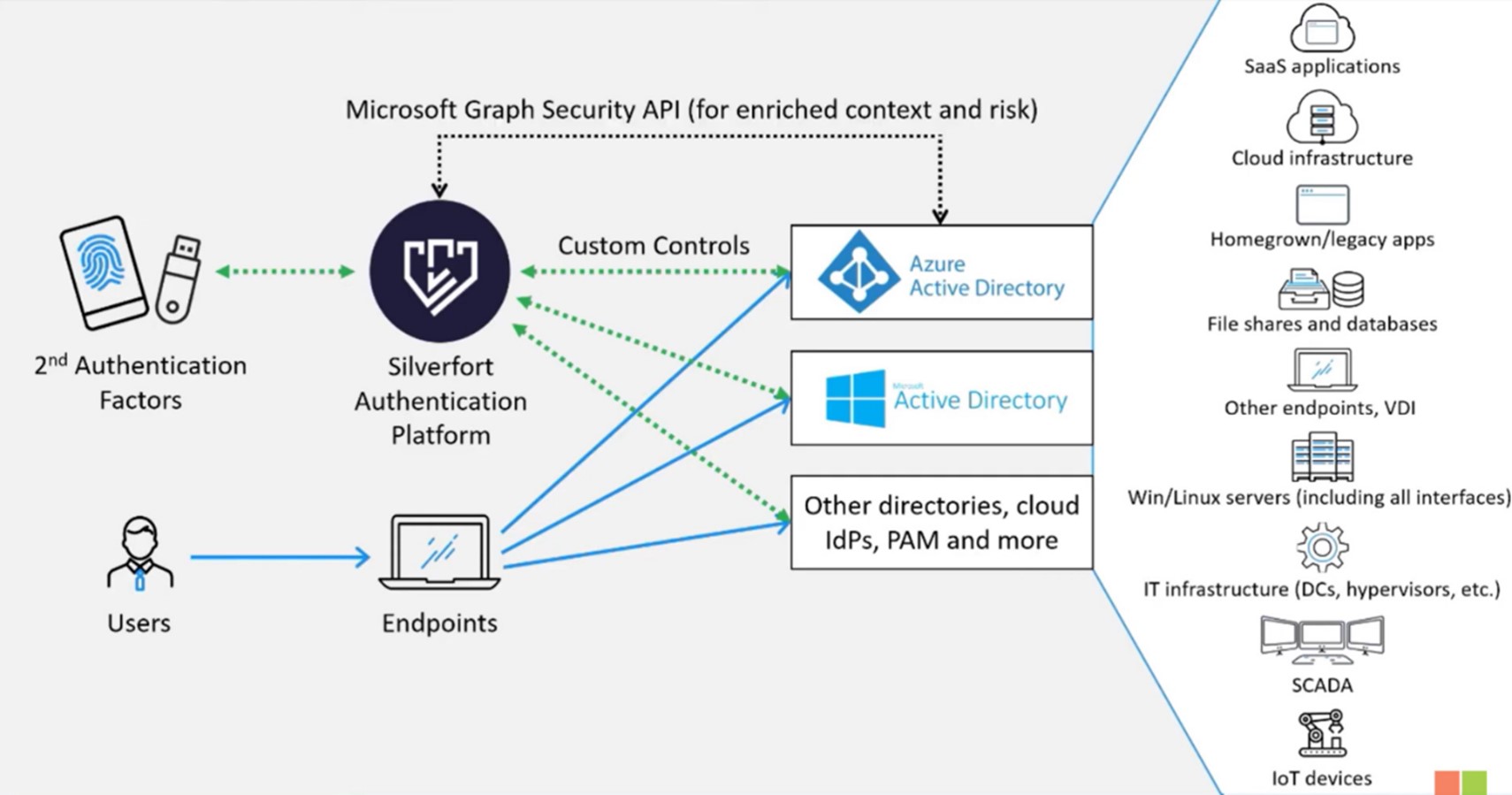

但是大部分金融業的應用程式與資源大多還是在地端;透過 Silverfort Bridging to Entra ID 可以將 Silverfort 與 Entra ID 無縫整合,跨地端、雲端和邊緣環境提供統一的身份保護;例如分析登入日誌保護客戶的身分基礎架構。

Silverfort 可以提示使用者透過 Entra ID 登入,並使用 Azure MFA 和 Entra ID 條件存取保護來自其他身分提供者和目錄的驗證並支援下列地端資源:

- 舊版和自主開發應用程式 (金融業的應用程式大多還是在地端)

- 遠端桌面與 Linux 安全殼層 (SSH)

- 命令列工具 Command LINE 、PowerShell 與服務帳號 (Service Account) 等其他特權存取

- 檔案分享 CIFS Share 和資料庫管理

- 基礎結構和產業系統 (如 VDI、虛擬化控制台 VMware vCenter)

Silverfort 認證平台與 Azure Active Directory 整合

客戶成功案例-東南亞知名某跨國銀行

- 主要應用 : 免安裝代理程式 Agent、免部署 Proxy / Gateway 啟用 MFA 多因子認證、MFA 保護現有陳舊的應用程式

- 客戶導入 Silverfort 時間︰2019 年

- 保護 Windows 網域控制器 Domain Controller 數量:43

- 保護 Server 數量:2,200

- MFA 保護用戶數量:50,000

- 保護陳舊的應用程式數量:329

歡迎您的蒞臨指導。

會議時間:2024年8月15日 週四下午14:00-16:00

會議方式: MS Teams 網路視訊會議

聯絡人: Gina Kao 高碧真小姐

電話:2914-8001 分機 2227

報名方式: 請以電子郵件報名,索取連結參加。 (報名請按此)。

無法參加,但對上述產品有規劃需求,請與我們聯絡。(請按此)

會議方式: MS Teams 網路視訊會議

聯絡人: Gina Kao 高碧真小姐

電話:2914-8001 分機 2227

報名方式: 請以電子郵件報名,索取連結參加。 (報名請按此)。

無法參加,但對上述產品有規劃需求,請與我們聯絡。(請按此)